Um vazamento de credenciais sem precedentes expôs 16 bilhões de dados de login, afetando contas importantes de serviços como Google, Apple, GitHub e Telegram. Pesquisadores de cibersegurança do site Cybernews divulgaram que este incidente massivo representa uma das maiores violações de dados já registradas, destacando a vulnerabilidade crítica dos dados pessoais na internet moderna.

Este evento de vazamento de credenciais em larga escala ressalta a importância de verificar frequentemente se suas informações foram comprometidas e adotar medidas preventivas robustas. A descoberta de mais de 30 bases de dados expostas desde o início do ano demonstra que ataques contínuos em grande escala se tornaram uma realidade preocupante para usuários e empresas globalmente.

A magnitude deste vazamento levanta questões fundamentais sobre a segurança digital corporativa e a proteção de dados pessoais, exigindo uma resposta coordenada tanto de usuários quanto de prestadores de serviços para minimizar os danos potenciais.

🚨 Vagas abertas para o nosso grupo de ofertas que vai te fazer economizar MUITO!

Detalhes do Vazamento de Dados

Os pesquisadores do Cybernews identificaram que este vazamento de credenciais representa uma das maiores violações de segurança já documentadas, com mais de 16 bilhões de registros expostos. A descoberta foi feita através de monitoramento contínuo de bases de dados comprometidas, revelando a extensão alarmante da exposição de informações sensíveis.

A brecha de segurança foi caracterizada como uma compilação massiva que incluiu dados coletados ao longo de diferentes períodos e através de múltiplas fontes. Os especialistas em cibersegurança alertam que vazamentos desta magnitude podem ter impactos duradouros na segurança digital, afetando não apenas usuários individuais, mas também a confiança em serviços digitais essenciais.

A exposição foi detectada através de ferramentas especializadas de monitoramento que identificaram padrões suspeitos de distribuição de dados. Embora a exposição tenha sido breve, foi suficiente para que os pesquisadores documentassem a extensão do problema e alertassem sobre os riscos associados.

Serviços Afetados pelo Vazamento

Entre os serviços comprometidos neste vazamento de credenciais estão algumas das plataformas digitais mais utilizadas globalmente. O Google, líder em serviços de busca e produtividade, teve credenciais de usuários expostas, potencialmente comprometendo acesso a Gmail, Google Drive e outras ferramentas integradas do ecossistema da empresa.

A Apple, conhecida pelo foco em privacidade e segurança, também foi afetada, com credenciais relacionadas aos serviços iCloud, App Store e outras plataformas da marca. O GitHub, plataforma essencial para desenvolvedores e empresas de tecnologia, teve dados expostos que podem comprometer repositórios de código e projetos corporativos sensíveis.

O Telegram, aplicativo de mensagens valorizado pela criptografia e privacidade, igualmente teve credenciais vazadas, levantando preocupações sobre a segurança das comunicações dos usuários. Além desses serviços principais, diversos outros serviços governamentais e plataformas menores foram identificados como afetados, ampliando significativamente o escopo do incidente.

Bases de Dados Descobertas

Desde o início do ano, foram identificadas mais de 30 bases de dados distintas contendo informações comprometidas, cada uma representando diferentes fontes e métodos de coleta. Esses conjuntos variaram drasticamente em tamanho, desde registros na casa de dezenas de milhões até um conjunto massivo contendo 3,5 bilhões de credenciais em um único arquivo.

Os pesquisadores observaram que novos conjuntos de dados continuam surgindo mensalmente, indicando que os ataques são contínuos e sistemáticos. Esta descoberta progressiva sugere uma operação coordenada de larga escala, possivelmente envolvendo múltiplos grupos de cibercriminosos ou uma rede organizada de coleta de dados.

A natureza fragmentada dessas descobertas apresenta desafios significativos para análise e resposta, pois cada conjunto pode conter informações únicas ou sobrepostas. A identificação precisa de sobreposições entre conjuntos de dados se torna crucial para determinar o número real de usuários únicos afetados e desenvolver estratégias de mitigação eficazes.

Estrutura dos Dados Vazados

A estrutura dos dados expostos segue um padrão típico de infostealers, malwares especializados em roubar informações sensíveis. Cada registro comprometido contém essencialmente três componentes principais: a URL do serviço, os detalhes de login (geralmente e-mail ou nome de usuário) e a senha correspondente.

Esta formatação padronizada sugere que a maioria dos dados foi coletada através de malware automatizado, rather than targeted attacks manuais. A consistência na estrutura dos dados também facilita a distribuição e utilização por cibercriminosos, tornando essas informações particularmente valiosas no mercado negro digital.

Os especialistas observaram que a origem dos dados aparenta ser uma mistura de várias fontes, incluindo malwares de roubo de dados, conjuntos de preenchimento de credenciais e vazamentos anteriores. Esta combinação cria um “megavazamento” que potencializa significativamente os riscos para os usuários afetados.

Empresas Afetadas e sua Resposta

Até o momento da divulgação, as principais empresas supostamente afetadas pelo vazamento de credenciais não se manifestaram publicamente sobre o incidente. O silêncio corporativo em situações como esta é comum devido à necessidade de investigações internas e considerações legais antes de comunicações oficiais.

A ausência de comunicação imediata levanta questões sobre os protocolos de resposta a incidentes e a responsabilidade das empresas em notificar usuários rapidamente. Legislações como a LGPD no Brasil e GDPR na Europa estabelecem prazos específicos para notificação de violações de dados, criando pressão legal para respostas coordenadas.

A natureza breve da exposição, conforme relatado pelos pesquisadores, pode ter limitado a capacidade de rastrear os responsáveis pelo vazamento. Esta característica também pode explicar por que as empresas ainda estão avaliando o escopo real do impacto antes de emitir declarações públicas abrangentes.

Verificação de Credenciais Vazadas

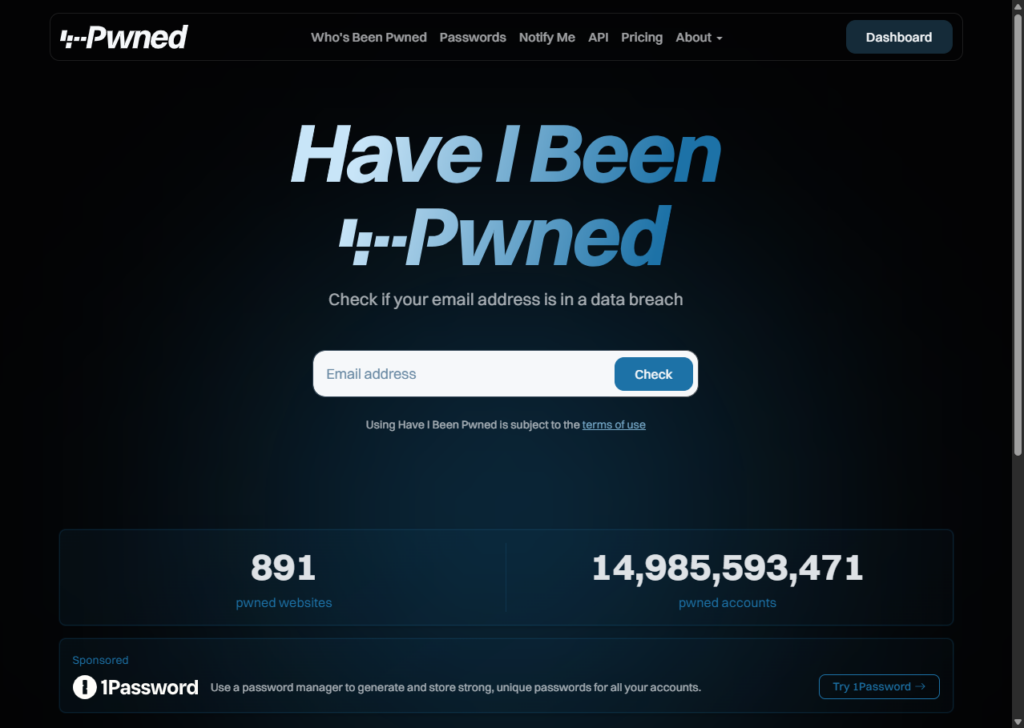

Para verificar se suas credenciais foram comprometidas neste ou em outros vazamentos, a ferramenta mais confiável disponível é o site Have I Been Pwned. Esta plataforma, mantida pelo pesquisador de segurança Troy Hunt, permite que usuários verifiquem se seus endereços de e-mail aparecem em vazamentos conhecidos, fornecendo detalhes sobre incidentes específicos.

Além da verificação manual, navegadores modernos como Google Chrome e Firefox integram recursos automatizados que monitoram continuamente se senhas salvas foram comprometidas. Estes sistemas alertam proativamente os usuários e sugerem senhas mais robustas quando detectam credenciais em risco.

Gerenciadores de senhas profissionais também oferecem serviços de monitoramento da dark web, verificando se credenciais circulam em mercados ilegais e fornecendo alertas imediatos para ação preventiva. Estas ferramentas representam uma camada adicional de proteção essencial na era atual de vazamentos frequentes.

“A verificação regular de credenciais vazadas deve se tornar parte da rotina de segurança digital de todos os usuários, assim como atualizações de software e backups regulares são considerados práticas fundamentais.”

Para uma proteção abrangente, especialistas recomendam combinar múltiplas estratégias: utilização de gerenciadores de senha com criptografia forte, ativação de autenticação multifator sempre que disponível, e monitoramento contínuo através de serviços especializados. Esta abordagem em camadas maximiza a segurança mesmo quando vazamentos massivos como este ocorrem.